Normalt udføres statisk datamaskering på produktionsdata i hvile, så de opbevares sikkert, eller når de replikeres til ikke-produktionsmiljøer til test- eller udviklingsformål. Dynamisk datamaskering (DDM) udføres på data i produktionstabeller under forespørgsler, så de, der ikke er autoriseret til at se originale kolonneværdier, i stedet vil se redigerede visninger af værdierne i deres applikation.

Det er velkendt, at IRI FieldShield er et statisk datamaskeringsprodukt. Men det kan også bruges til at maskere og afmaske data i databaser og flade filer på en mere dynamisk måde. Vi har set use cases, der kræver enten eller begge dele, når dataene i fare er i hvile (statiske) eller i bevægelse (dynamisk) og skal beskyttes.

DDM via 'redaction in flight' er tilgængelig fra IRI gennem:API-kaldbare maskeringsbiblioteker, du kan lave på en autentificeret, brugerdefineret basis fra C, C++, Java eller .NET applikationer (se SDK her); SQL (procedure) kalder; og snart, en speciel JDBC driver administreret via proxy server. Denne artikel omhandler den første metode til dynamisk un maskering i forbindelse med statisk datamaskering.

For at demonstrere både statisk og dynamisk datamaskering brugte vi IRI Workbench, den gratis grafiske front-end til FieldShield og anden IRI-software, bygget på Eclipse™. I datasikkerheds-, compliance- og testdatascenarier opretter Workbench-brugere forbindelse til deres kilder, udfører opdagelse og klassificering og opbygger og kører derefter statiske datamaskeringsfunktioner.

Mere specifikt definerer de deres dataklasser og søgekriterier og anvender derefter konsistente maskeringsregler for at beskytte dem. Dette hjælper dem med at styre deres data bedre og bevare deres kilders referenceintegritet. Og det hjælper dem med at overholde databeskyttelseslovene og forretningsbehov.

Workbench understøtter også re-ID-risikoscoring, databaseunderindstilling, generering af testdata og population og mange andre dataadministrationsfunktioner aktiveret i IRI Voracity platformen, som inkluderer FieldShield.

At være i Eclipse betyder også, at Workbench understøtter Java-applikationsudvikling, og dermed dine programmer, der dynamisk kan maskere eller afmaske data ved hjælp af biblioteksfunktioner, der er kompatible med de statiske funktioner. Igen er API'en dokumenteret i FieldShield SDK.

Denne artikel giver et hurtigt eksempel på brug af FieldShield i Workbench til statisk datamaskering af en databasetabel og derefter afmaskning af disse data dynamisk i et Java-program. Alt er konfigureret i IRI Workbench.

Opsætning

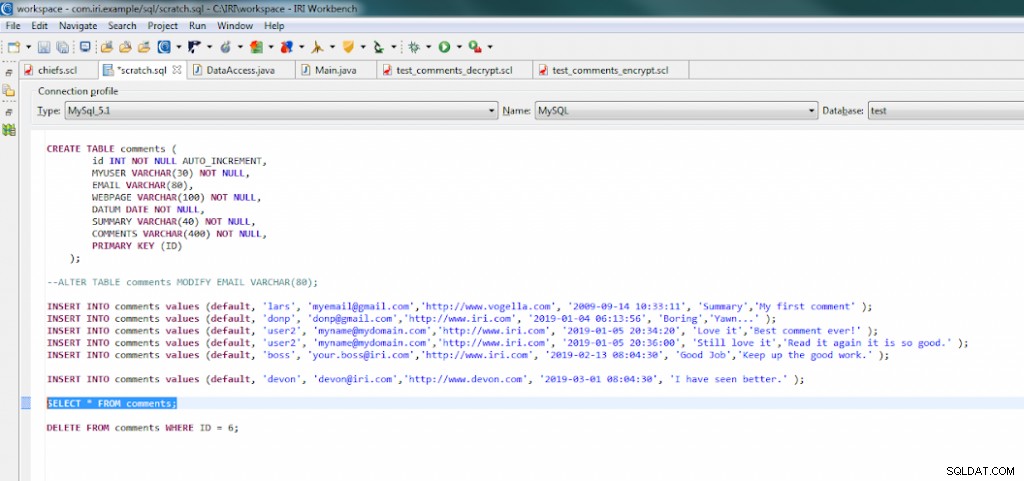

Først byggede og udfyldte vi en eksempeltabel i MySQL ved hjælp af SQL-scrapbogen i Data Tools Platform (DTP) plug-in. Vi definerede kolonner for:brugernavn, e-mail, tid og kommentarer:

Statisk datamaskering

Vi brugte 'New Data Masking Job ...'-guiden fra den øverste værktøjslinjemenu i Workbench til hurtigt at erhverve denne tabel og dens metadata og bygge et job til statisk at maskere e-mail-kolonnen ved hjælp af en af AES 256-krypteringsfunktionerne i FieldShield, enc_aes256. I FieldShield-scriptet, som guiden oprettede, kan vi se funktionen, der skal anvendes på kolonnen én gang og derefter på nye rækker i tabellen, når det samme job udløses eller planlægges til at køre igen.

Når den er kørt, vil tabellen i MySQL-databasen have e-mail-kolonnen krypteret.

Dynamisk datamaskering (af)

For at demonstrere dynamisk dataafsløring eller dekryptering i dette tilfælde kaldte vi den tilsvarende dekrypteringsfunktion, dec_aes256, i FieldShield API-biblioteket til Java:

Lignende opkald er mulige fra .NET-sprog. Denne grundlæggende app viser, hvordan du opretter forbindelse til MySQL-tabellen, validerer brugeren og viser både den statisk krypterede chiffertekstværdi fra tabellen og den dynamisk dekrypterede originale e-mail-værdi i almindelig tekst i konsollen:

Selvfølgelig kunne du også have udført dekrypteringen tilbage i Workbench på statisk måde med en lignende, selvstændig FieldShield-opgave som denne:

Scriptet ovenfor dekrypterer chiffertekst-e-mail-værdierne tilbage til deres oprindelige klartekst i hver række af databasen. Outputtet kan være selve kildetabellen (for at gendanne den), andre mål (f.eks. til test) eller begge dele. Scripts til flere opgaver, der adresserer maskering eller afmaskning af flere tabeller, kan oprettes automatisk via FieldShield-guider i Workbench (og bevarer referentiel integritet) med eller uden definerede dataklasser.

I dette tilfælde kan du kontrollere, at værdierne er blevet dekrypteret til deres oprindelige form ved at oprette forbindelse til din MySQL-database og vælge de felter, du vil se, eller ved blot at vise tabellen i Workbench. Den dekrypterede visning er den originale tabel:

Den nederste linje er, at du kan maskere og afmaske data statisk eller dynamisk ved hjælp af IRI FieldShield. Brug selvstændig tilstand til statiske operationer og API-tilstand til dynamisk. Maskeringsfunktionerne er kompatible, og hver løsning er aktiveret i samme glasrude.

- Flere af-/maskeringsfunktioner plus mange andre transformations- og omformateringsfunktioner (via en IRI CoSort- eller Voracity-licens) kan køre mod disse data i det samme jobscript og I/O-pas .